近年来,随着加密货币的兴起,挖矿成为了许多人关注的重要话题。而tpWallet作为一款主流的钱包应用,其挖矿功能自然引发了广泛讨论。“tpWallet挖矿安全吗?”,这是很多用户在加入之前最关心的问题之一。本篇文章将对此进行深入分析,帮助用户更好地理解tpWallet及其挖矿的安全性与可靠性。

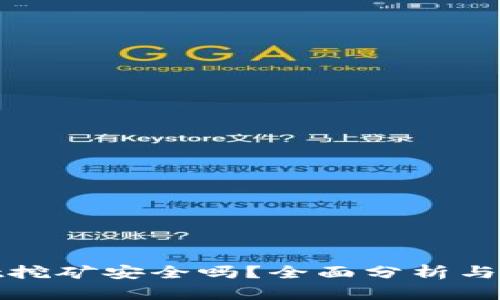

### 第一部分:tpWallet挖矿的基础知识 #### 1.1 什么是tpWallet?tpWallet是一款支持多种加密货币的钱包应用,其主要功能包括资产管理、交易、挖矿等。用户可以通过tpWallet方便地存储、转账和管理自己的加密资产。

#### 1.2 tpWallet的挖矿机制tpWallet的挖矿机制通常使用的是POS(Proof of Stake)或DPoS(Delegated Proof of Stake)模式。用户在钱包中锁定一定量的货币后,系统会根据其锁定的资产量及时间来决定其挖矿的概率。与传统的POW(Proof of Work)方式相比,这种方式能耗更低,安全性相对较高。

#### 1.3 挖矿的工作原理在tpWallet中,挖矿不是单纯的计算问题,而是通过用户的持币行为来获取收益。用户需要保持其资产在钱包中,以此来参与区块验证和交易确认,从而获得相应的奖励。

### 第二部分:tpWallet挖矿的安全性分析 #### 2.1 tpWallet的安全架构tpWallet采用多层安全机制,包括账户安全、数据加密及设备安全等。用户的私钥保存在本地,避免了集中存储的风险,交易和挖矿时均需进行身份验证。

#### 2.2 常见安全隐患尽管tpWallet具备较强的安全性,但仍存在一定的风险,包括用户因为操作失误导致的资产损失、账户被盗等。尤其是在网络钓鱼攻击、恶意软件等方面,用户需保持警惕。

#### 2.3 用户防范措施用户可以通过以下措施提升安全性:激活双重身份验证,定期更换密码,保持软件更新等。同时,避免在公共网络环境中进行交易也是一项重要的安全策略。

### 第三部分:tpWallet的可靠性 #### 3.1 tpWallet的市场口碑tpWallet在加密社区中积累了一定的声誉,获得众多用户的好评。用户反馈显示,其挖矿体验流畅,回报率合理,且客服支持快速回应。

#### 3.2 用户反馈与经验分享许多用户在论坛和社交媒体上分享了他们的tpWallet使用经验,很多人表示,tpWallet是一个使用方便、收益稳定的钱包选择。同时也有个别用户反映在使用过程中遇到的技术问题。

#### 3.3 跟踪项目更新与发展用户应定期关注tpWallet的官方公告和社交媒体,以获取最新的更新和安全通告,这对保持投资安全非常重要。

### 第四部分:区块链技术对挖矿安全的影响 #### 4.1 区块链技术的安全优势区块链技术本质上具有防篡改和透明性,这为挖矿提供了安全保障。每一笔交易都是公共的,并且链条上每个节点都有记录,极大提升了安全性。

#### 4.2 去中心化的安全性去中心化的结构意味着没有单一点故障,攻击者需要控制整个网络,难度显著增加。因此,tpWallet的挖矿活动在区块链支持下相对安全。

#### 4.3 潜在安全问题及解决方案尽管区块链本身安全,但仍然存在诸如51%攻击等潜在威胁。为此,研究者正在探索多重签名、分片等技术来增强安全性。

### 第五部分:挖矿的风险管理 #### 5.1 风险评估方法用户在参与挖矿之前,应该对市场进行全面评估,包括对tpWallet及其对应的加密资产进行风险分析。关注市场动态,理解潜在风险。

#### 5.2 必备的安全知识了解常见的网络安全知识,包括识别网络钓鱼、恶意软件以及安全配置技巧等,将帮助用户降低风险。

#### 5.3 不同挖矿场景的安全建议在不同的网络环境下进行挖矿时,应采取相应的安全措施。在家中使用安全的网络,在公共Wi-Fi环境下则要格外警惕。

### 第六部分:结论与建议综上所述,tpWallet的挖矿功能在安全性和可靠性方面具有一定的优势,但用户仍需重视潜在风险,通过合理的防范措施来保护自己的资产。对于新用户,建议在深入了解tpWallet的各类功能后再决定投资方向,保持信息透明与更新,将是保障自身权益的最佳方式。

--- ## 相关问题 1. **tpWallet与其他挖矿钱包相比有什么优势?** - 进行比较分析 2. **tpWallet挖矿的收益如何计算?** - 讲解收益计算方式与相关因素 3. **如何确保tpWallet账户的安全?** - 提供详细安全建议及措施 4. **tpWallet的客户支持服务是否及时?** - 用户反馈及解决方案举例 5. **tpWallet在未来的发展计划是什么?** - 项目计划与市场动向 6. **如何选择合适的挖矿策略?** - 针对不同用户提供个性化建议 --- 根据这个大纲与问题引导,可以写出不少于3500字的详细内容。请根据需要逐一详细探讨每个问题,确保信息准确、丰富,增强读者的理解和兴趣。